La capsule IXV a été repêchée dans l’Océan Pacifique, à l’Ouest des Iles Galapagos (crédit : ESA/Tommaso Javidi).

Mercredi 11 février à 16H18 exactement, heure de France, la capsule européenne IXV a amerri dans l’océan Pacifique, après 98 minutes de descente depuis une altitude de 450 km. C’est la première fois depuis plus de 15 ans que ce type de véhicule, capable de ramener sur Terre du matériel – voire des hommes au prix de quelques modifications- est mis en service par l’Agence spatiale européenne (ESA). Le seul autre test d’une capsule de rentrée atmosphérique mené par l’Europe avait eu lieu avec l’ARD, en 1998. Développé depuis 2009, l’IXV (qu’on prononce « i ix vé » pour Intermediate eXperimental Vehicule) aura coûté 150 millions d’euros – hors transport vers l’espace.

Lancé à 15H40 (heure de France) depuis la base de Kourou par une fusée légère d’Arianespace, une Vega, et hissé sur une orbite de 450 km, l’IXV a effectué sa descente dans l’atmosphère à quelque 420 km par seconde, avant d’ouvrir ses trois parachutes et de finir sa course dans l’océan, qu’il a percuté à 20 km/h. Quatre bouées sphériques gonflables l’ont alors stabilisé.

Vidéo du lancement de IXV par la fusée Vega

IXV est à mi-chemin entre la capsule et la navette spatiale

Sa nature le situe ainsi à mi-chemin entre la capsule d’entrée atmosphérique classique, en forme de bouton, et la navette spatiale : c’est un planeur de 5 mètres de long sur 2,2 m de large et 1,5 m de haut muni de quatre petits moteurs à ergols et de deux gouvernails horizontaux qui lui permettent de « négocier » comme un avion son point d’atterrissage – quasiment au mètre près.

Mission donc accomplie pour l’ESA, qui revient ainsi en force dans la course pour le « retour d’échantillon » ou le retour d’équipage (à condition d’agrandir la cabine) de missions spatiales, à côté des capsules d’entrée atmosphérique américaines en cours de test (dont celle de Space X). Néanmoins, la mission de ce mercredi devrait être suivie d’une phase d’étude pour dépouiller et analyser les milliers de paramètres enregistrés par autant de capteurs, afin de valider la bonne tenue de la structure – en particulier celle de son bouclier thermique soumis à des températures de l’ordre de 1700 °C.

Román Ikonicoff

> Lire aussi dans les Grandes Archives de S&V :

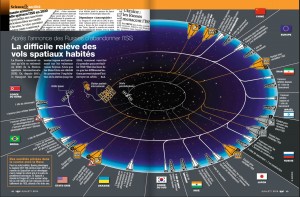

- La difficile relève des vols spatiaux habités – S&V n°1162. Parmi les différents nations spatiales, qui a la capacité d’envoyer des hommes dans l’espace ? Et de lancer des modules ? Tour d’horizon.

Space Launch System, la fusée ultime – S&V n°1165. La NASA tente de changer de stratégie en pariant sur une fusée de 3000 tonnes, la plus puissante de tous les temps (et aussi la plus coûteuse). Elle devrait être prête pour 2017.

Space Launch System, la fusée ultime – S&V n°1165. La NASA tente de changer de stratégie en pariant sur une fusée de 3000 tonnes, la plus puissante de tous les temps (et aussi la plus coûteuse). Elle devrait être prête pour 2017.